Tu PC en peligro: Windows 10 tiene casi 300 ejecutables vulnerables

La seguridad es uno de esos apartados que tiene en vilo a la mayoría de los usuarios. Y es que debemos tener en cuenta que cada vez son más los datos privados que almacenamos y tratamos en nuestros equipos, de ahí su importancia. Además, esto es algo que afecta a todo tipo de software, incluyendo el propio sistema Windows.

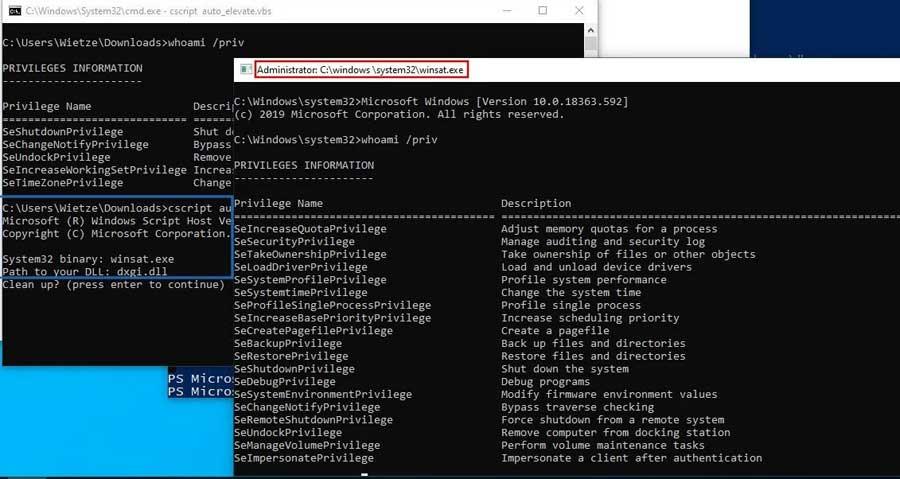

Os decimos esto porque, como se está sabiendo ahora, un simple VBScript puede dar a usuarios no deseados permisos de administrador en Windows 10. Esto es algo que se sabe a partir de un nuevo informe de un investigador de seguridad de PwC UK, Wietze Beukema. Con el mismo demuestra que casi 300 ejecutables de Windows 10 son vulnerables para el secuestro de librerías DLL.

En concreto ahora sabemos que casi 300 ejecutables de la carpeta de System32 son vulnerables al secuestro. Esto se podría llevar a cabo con un simple VBScript, con lo que algunos de estos ficheros EXE pueden ser usados de manera maliciosa pasando por encima de la UAC o Control de cuentas de usuario. Esta vulnerabilidad permite el secuestro de las librerías, por lo que un atacante hace que un ejecutable de Windows cargue una DLL probablemente con intenciones maliciosas.

Cientos de ejecutables vulnerables se encuentran en Windows 10

Este tipo de ataques en concreto pueden ser útiles para un atacante, ya que permiten la ejecución de código arbitrario y el aumento de permisos. Es evidente que eso otorga cierto control del sistema atacado. Entre las técnicas descubiertas ahora se incluyen el reemplazo de DLLs, secuestro de órdenes de búsqueda de DLLs, redirección de estas, reemplazo WinSxS, etc.

Para demostrar esto, Beukema se centró en las librerías de la carpeta System32 de Windows 10. Así, copió el proceso winstat.exe en la carpeta de descargas y ejecutó la herramienta de monitoreo de procesos, procmon. Con esto pudo comprobar qué DLLs busca el ejecutable. Estas librerías serán las potencialmente vulnerables.

Claro está, para todo ello el atacante necesita compilar una versión personalizada de DLLs que pueda ser lanzada por el ejecutable sin problema. Al mismo tiempo el investigador ha proporcionado una lista completa de librerías que son candidatas y vulnerables para esos ataques. Comenta que estas no son meros objetivos teóricos, ya que se ha probado que el potencial ataque, funciona. En concreto habla de 287 ejecutables y 263 DLLs.

Windows 10 vulnerable por sus propios ejecutables y librerías

El investigador además apunta a que ejecutar maliciosamente estos ficheros no requiere ningún parámetro adicional. Además se añade que una de las razones por las que el investigador sugiere el uso de VBScript, es para poder crear directorios de Windows con nombres contengan un espacio. Esto es algo que no se puede conseguir por medios tradicionales y así poder llevar a cabo con éxito, el ataque.

Así, usando VBScript se crean duplicados maliciosos de directorios de confianza del propio sistema operativo. De igual modo se han publicado algunos métodos de prevención contra este ataque. Se habla de buscar actividades relacionadas con ventanas falsas de aplicaciones, o ajustar la configuración de UAC para que envíe todas las notificaciones, siempre.

Esto podría ayudar a prevenir ataques como este en gran medida. También se podría monitorizar la creación de DLLs y la carga de rutas de archivo inesperadas.

Fuente: SoftZone https://ift.tt/3g932xg Autor: David Onieva

.png)