El nuevo Microsoft Sysmon 13 puede detectar malware mejor que nunca

Aunque generalmente estamos acostumbrados a usar las herramientas que suelen venir por defecto en Windows, la variedad de opciones no se limita a ellas. Microsoft cuenta con distintas herramientas pensadas para que los usuarios avanzados y administradores de sistema puedan tener mucho más control sobre el sistema. Un claro ejemplo de ello son las Microsoft Sysinternals, un conjunto de herramientas, como Process Explorer o Sysmon que nos ayudan a administrar Windows al máximo.

Qué es Microsoft Sysmon

Sysmon es una de las herramientas avanzadas imprescindibles para todos aquellos usuarios que quieran tener control absoluto sobre el sistema. Una vez instalada esta herramienta, Sysmon se encarga automáticamente de registrar todos los eventos y toda la actividad del sistema. Este software que configura como un servicio y queda en ejecución durante los reinicios del sistema para poder conocer al detalle qué ocurre mientras arranca Windows, trabajamos con él o lo apagamos.

Esta herramienta nos brinda información detallada sobre todos los procesos que se crean, las conexiones de red que se establecen y los cambios que se realicen al crear archivos. De esta manera, es posible detectar, con relativa facilidad, todo tipo de actividad sospechosa, o no autorizada, que pueda ser un peligro para el ordenador, como el malware.

Y ahora, con la nueva versión 13 de Sysmon, va a ser posible hasta detectar el malware más complejo.

Novedades de la nueva versión 13 de Microsoft Sysmon

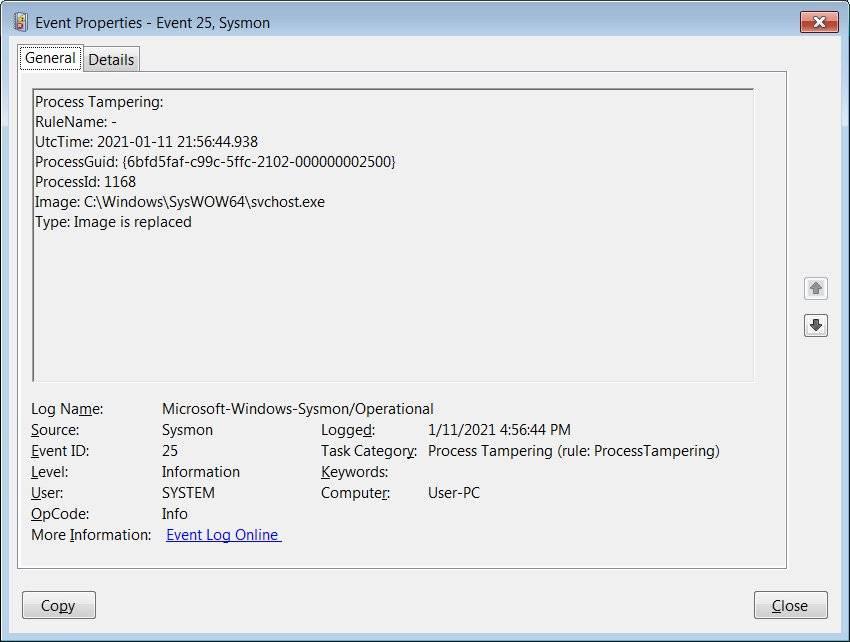

Sin duda, la principal novedad de la nueva versión 13 de esta herramienta es la posibilidad de detectar los procesos que han sido manipulados para intentar engañar a los antivirus o a otros software de seguridad. Cuando un malware se aprovecha del Process Tampering, generalmente queda oculto dentro de un proceso que, aparentemente, es de fiar. Y como muchos de los programas de seguridad tienen estos procesos en la lista blanca, pasan desapercibidos. Incluso si abrimos el administrador de tareas, no seremos capaces de identificarlo.

Esta es una técnica muy utilizada por el malware más avanzado, como el ransomware Mailto/defray777, TrickBot o BazarBackdoor. Por suerte, gracias al nuevo Microsoft Sysmon 13, ahora vamos a poder detectar este tipo de amenazas. Para ello, no tenemos más que bajar la nueva versión desde su web y agregar a mano la opción «ProcessTampering» dentro del archivo de configuración del programa. Esta nueva directiva forma parte del esquema de configuración Sysmon 4.50.

Una vez añadida esta instrucción debemos ejecutar el programa usando el parámetro -i e indicándole el archivo de configuración correspondiente. Por ejemplo:

sysmon -i sysmon.conf

A partir de ahora, Sysmon controlará toda la actividad del PC. Cuando algo intente controlar un proceso y sea sospechoso se generará un Event 25 dentro del Visor de Sucesos de Windows, el cual nos indicará que ha habido una alteración de proceso.

¿Realmente funciona?

Desde Bleepingcomputer han puesto a prueba esta nueva función para ver si realmente sirve para detectar malware. Los expertos han bajado y ejecutado, en entornos controlados, versiones del malware TrickBot y BazarLoader. Y, por desgracia, Sysmon no ha sido capaz de detectar las alteraciones de los procesos que realizan estos malwares.

Lo que sí ha detectado el nuevo Sysmon 13 son muchas alteraciones de proceso en los navegadores, tanto en Chrome como en Firefox y Edge. Todas ellas, por supuesto, falsos positivos. Parece que a Microsoft le queda afinar un poquito más su herramienta para que pueda ser útil.

Fuente: SoftZone https://ift.tt/2XAMOWo Autor: Rubén Velasco

.png)