Como Windows, Ubuntu recibe sus parches de seguridad para el Kernel

Como cualquier otro sistema operativo, Linux puede tener vulnerabilidades y fallos de seguridad que pongan en peligro nuestra seguridad. Por ello, la comunidad de desarrolladores trabaja constantemente para poder implementar las correcciones oportunas cuanto antes y poder protegernos de estos problemas de seguridad. Y así, hace apenas unas horas, Canonical acaba de lanzar una actualización de seguridad para proteger a los usuarios de Ubuntu de una serie de fallos ocultos en el propio núcleo de Linux, en el Kernel.

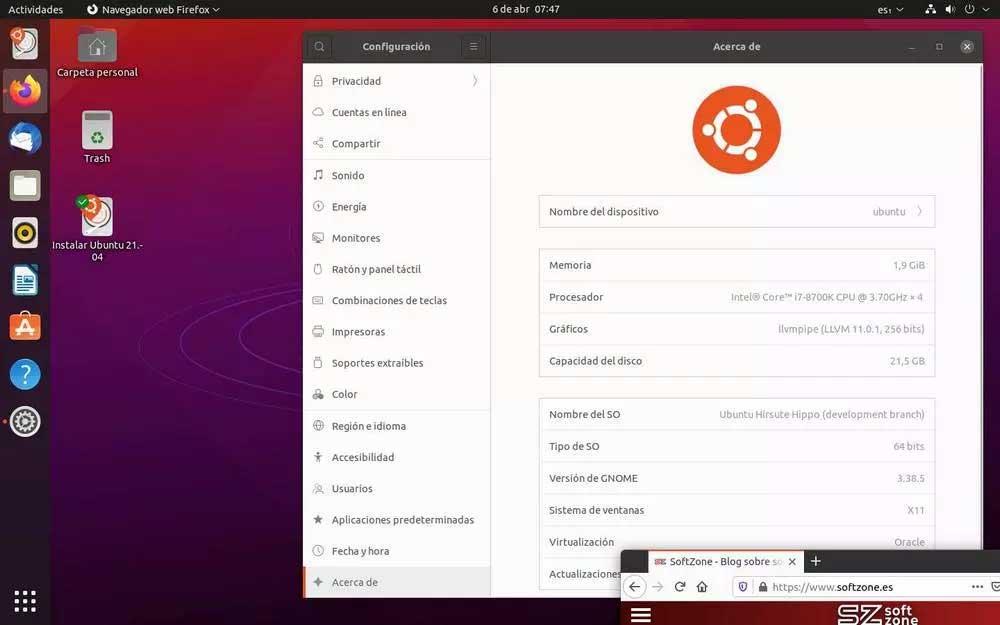

Hace 3 semanas, Canonical lanzada la que, hasta ahora, es la última versión de Ubuntu, la 21.04. Esta versión destacó por traer una de las últimas versiones del núcleo de Linux, la 5.11, instalada por defecto. En tan solo estas tres semanas se han descubierto varias vulnerabilidades en esta versión del núcleo de Linux, fallos de seguridad que se han corregido para que los usuarios que apuestan por este Linux puedan usar su ordenador con la mayor seguridad posible.

La nueva versión del núcleo que debemos instalar para protegernos de los fallos que vamos a ver a continuación es la linux-image 5.11.0-17.18 para 64 bits.

Fallos de seguridad corregidos en Ubuntu 21.04

Esta nueva actualización del Kernel no trae cambios ni mejoras adicionales, tan solo correcciones de seguridad para los fallos que han sido detectados en el sistema. Las dos primeras vulnerabilidades fueron registradas como CVE-2021-3489 y CVE-2021-3490, y son dos fallos en la implementación de eBPF que puede permitir a un atacante bloquear el sistema causando una denegación de servicio, DoS, o ejecutar código aleatorio en el sistema.

La tercera de las vulnerabilidades fue registrada como CVE-2021-3491, y se trata de un problema en la implementación del io_uring en el núcleo, lo cual, igual que con los fallos anteriores, puede dar lugar a bloqueos y ataques DoS y hasta ejecutar código aleatorio en el sistema.

Además de los tres fallos de seguridad anteriores, Ubuntu ha corregido también otro problema en la implementación del protocolo CAN ISOTP. Este fallo podría ser explotado por cualquier usuario local para lo mismo, para causar denegaciones de servicio y bloqueos en el ordenador y para ejecutar código aleatorio en el sistema.

Cómo actualizar la distro para instalar el nuevo Kernel

El nuevo núcleo con las correcciones de seguridad ya está disponible para todos los usuarios. Y, para instalarlo, no tenemos más que actualizar el sistema como siempre. La propia distro nos avisará, a través de su gestor de actualizaciones, de la presencia de la nueva versión. Si nos aparece este aviso, entonces podemos bajar y aplicar los parches desde él sin tener que hacer nada más.

Si lo preferimos, también podemos actualizar a mano nuestro PC. Para ello, no tenemos más que abrir una consola de terminal y ejecutar en ella el siguiente comando:

sudo apt update && sudo apt full-upgrade

Una vez bajados e instalados los parches disponibles se recomienda reiniciar el ordenador cuando antes para que se apliquen todos los cambios necesarios, así como para que se compilen y reinstalen todos los módulos de terceros. Una vez que el ordenador vuelva a funcionar, ya podremos seguir usándolo de forma segura.

Fuente: SoftZone https://ift.tt/3hk2XL0 Autor: Rubén Velasco

.png)